| · | 18.05 | В ночных сборках Firefox тестируют виджет с прогнозом погоды (53 –9) |

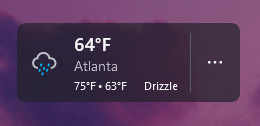

В ночные сборки Firefox, на базе которых 9 июля будет сформирован выпуск Firefox 128, добавлен виджет для показа прогноза погоды на странице, появляющейся при открытии новой вкладки. Для включения виджета в about:config предусмотрены настройки browser.newtabpage.activity-stream.showWeather и browser.newtabpage.activity-stream.system.showWeather.

В ночных сборках также включена по умолчанию дополнительная защита от отслеживания с использованием редиректов (Bounce Tracking Protection). Кроме того, упоминается решение о запрете в Firefox 127 возможности установки дополнений, XPI-файлы которых подписанны с использованием небезопасных алгоритмов (настройка PREF_XPI_WEAK_SIGNATURES_ALLOWED по умолчанию будет выставлена в значение false).

| ||

|

Обсуждение (53 –9) |

Тип: К сведению |

| ||

| · | 18.05 | Проект openSUSE опубликовал инсталлятор Agama 8, избавленный от привязки к Cockpit (28 +1) |

|

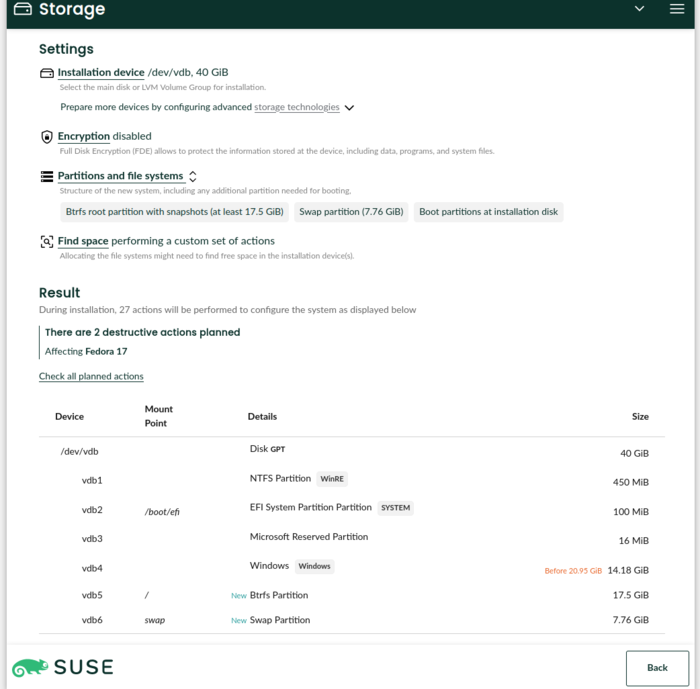

Разработчики проекта openSUSE опубликовали выпуск инсталлятора Agama 8 (бывший D-Installer), разрабатываемого для замены классического интерфейса установки SUSE и openSUSE, и примечательного отделением пользовательского интерфейса от внутренних компонентов YaST. Agama предоставляет возможность использования различных фронтэндов, например, фронтэнда для управления установкой через web-интерфейс. Для тестирования нового инсталлятора сформированы live-сборки для архитектур x86_64, ppc64le, s390x и ARM64, поддерживающие установку openSUSE Leap, непрерывно обновляемой сборки openSUSE Tumbleweed, а также нескольких редакций SUSE ALP на базе изолированных контейнеров.

В новом инсталляторе предоставляются возможности, необходимые для решения таких задач, как выбор начального набора приложений, настройка сетевого подключения, языка, клавиатуры, часового пояса и параметров локализации, подготовка устройства хранения и разбивка разделов, добавления пользователей в систему. Среди основных целей разработки Agama упоминается устранение имеющихся ограничений графического интерфейса, расширение возможностей по использованию функциональности YaST в других приложениях, уход от привязки к одному языку программирования и стимулирование создания альтернативных настроек представителями сообщества. Для установки пакетов, проверки оборудования, разбивки дисков и прочих необходимых при инсталляции функций в Agama продолжают использоваться библиотеки YaST, поверх которых реализованы сервисы-прослойки, абстрагирующие доступ к библиотекам через унифицированный коммуникационный протокол на базе HTTP. В инсталляторе используется многопроцессная архитектура, благодаря которой интерфейс взаимодействия с пользователем не блокируется во время выполнения других работ. Базовый интерфейс для управления установкой построен с использованием web-технологий. Web-интерфейс написан на JavaScript с использованием фреймворка React и компонентов PatternFly. Сервис для обмена сообщениями, а также встроенный http-сервер, написаны на языке Ruby. В новой версии предложена новая архитектура, ознаменовавшая переход от использования готовых модулей, развиваемых проектом Cockpit, в пользу независимого фреймворка и модернизированного интерфейса пользователя. Вместо D-Bus в качестве основного коммуникационного протокола для взаимодействия между компонентами Agama задействован HTTP. Замена D-Bus на HTTP расширила возможности проекта по интеграции с более крупными системами и упростила организацию установки в автоматизированном режиме. Уход от привязки к Cockpit позволил исключить дополнительные внешние зависимости, например, Cockpit содержит в зависимостях компоненты на языках Python и Си, в то время как в Agama применяются языки Ruby и Rust. Прекращение использования Cockpit также избавило разработчиков от ограничений, с которыми они столкнулись при попытках реализовать автоматический режим установки и переработать интерфейс настройки хранилищ для достижения оптимального баланса простоты для начинающих и функциональности для опытных пользователей. Кроме того, задействование новой архитектуры значительно сократило время запуска инсталлятора и повысило его производительность, сохранив при этом возможность использования уже проверенных низкоуровневых компонентов. Из возможностей, который пока не перенесены в новую реализацию упоминаются встроенный эмулятор терминала и инструменты для управления устройствами DASD (Direct Access Storage Device) и zFCP (SCSI-over-Fibre Channel). Кроме новой архитектуры в Agama 8 предложен полностью переработанный и более функциональный интерфейс для настройки хранилища и разбивки дисковых разделов, в котором сохранены все базовые возможности классической системы настройки хранилищ YaST и оставлены средства для расширенной кастомизации, но при этом выполнена адаптация для упрощения восприятия новичками. Например, новый интерфейс позволяет выбрать место размещения каждого раздела или логического тома LVM, примонтировать или переформатировать ранее доступные файловые системы, настроить шифрование и параметры загрузки, изменить размер разделов.  Среди изменений также отмечается новый интерфейс для выбора наборов приложений, улучшение настройки полнодискового шифрования на базе TPM, полностью переписанный сетевой стек, модернизация некоторых виджетов, улучшение интерфейсов для редактирования параметров ФС и создания пользователей, более наглядная визуализация возникающих при установке проблем, перевод на 10 языков. Через месяц ожидается выпуск Agama 9, в котором планируется провести значительную реорганизацию web-интерфейса, реализовать пропущенные при переходе на новую архитектуру возможности, а также расширить средства для установки в автоматическом режиме, проводимой без участия человека. Целью разработки является обеспечение совместимость с AutoYaST и предоставление возможности возможности использования Agama в качестве альтернативы AutoYaST.

| ||

|

Обсуждение (28 +1) |

Тип: Программы |

| ||

| · | 18.05 | Изменения для улучшения отображения KDE-приложений в GNOME и Xfce (65 +16) |

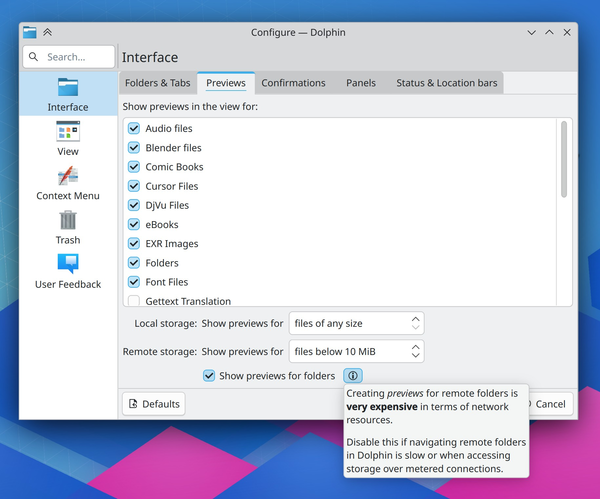

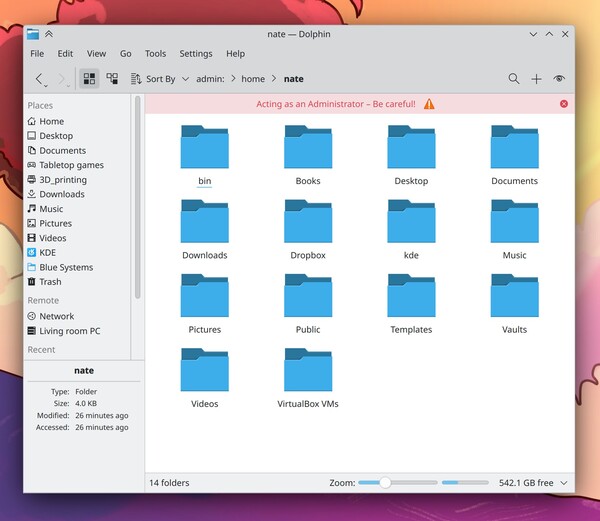

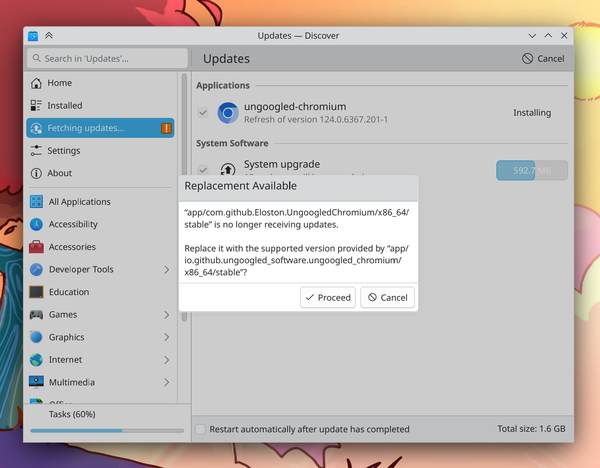

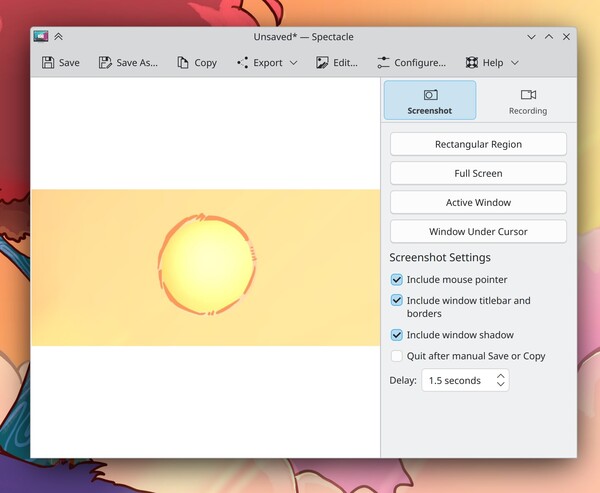

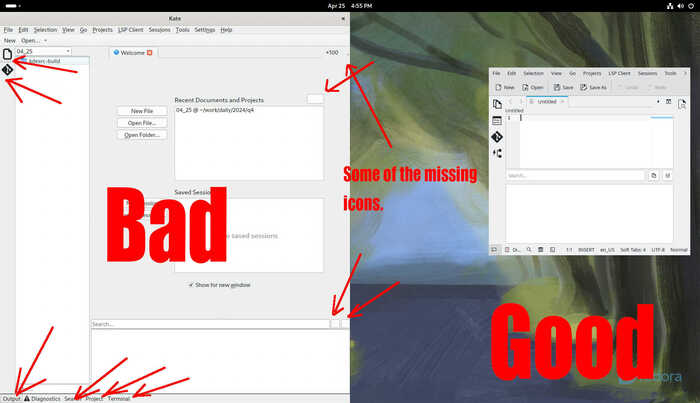

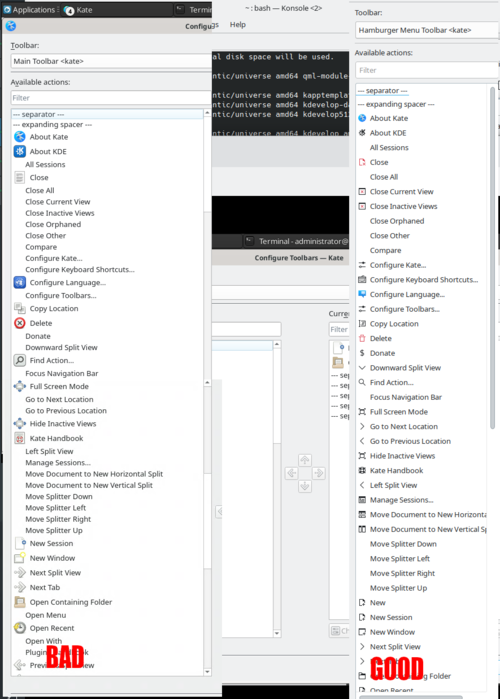

Нейт Грэм (Nate Graham), разработчик, занимающийся контролем качества в проекте KDE, опубликовал очередной отчёт о разработке KDE. Наиболее заметным изменением стала инициатива по решению проблем с пиктограммами, при запуске приложений, входящих в состав KDE Gear, в окружениях, отличных от KDE, таких как GNOME и Xfce. Проблема в том, что при формировании интерфейса KDE-приложений используются пиктограммы из общей темы Breeze. При запуске в KDE состояние темы пиктограмм и приложений синхронизировано, но в сторонних окружениях тема Breeze может отсутствовать или расходиться с эталонным вариантом, что приводит к показу в диалогах и виджетах пустот, заглушек или не тех пиктограмм, что задумали авторы приложения.

В качестве решения данной проблемы для KDE-приложений, нацеленных на использование вне окружения KDE Plasma, подготовлена функциональность для встраивания эталонного стиля и пиктограмм Breeze, который будет задействован по умолчанию, но сможет быть переопределён системой или пользователем. Новую возможность уже планируют задействовать проекты Kate, Konsole и Dolphin. Примечательно, что обсуждение симметричного варианта решения проблем, возникающих при запуске приложений GNOME в KDE, ведётся разработчиками GNOME. Среди других улучшений:

| ||

|

Обсуждение (65 +16) |

Тип: К сведению |

| ||

| · | 18.05 | Порт Arch Linux для архитектуры RISC-V (48 +17) |

|

Опубликован порт дистрибутива Arch Linux для систем на базе архитектуры RISC-V. Порт пока не является официальным, но его создатель, Феликс Ян (Felix Yan), входит в число основных разработчиков и мэйнтейнеров Arch Linux. Краткосрочной целью проекта называется подготовка патчей к пакетам с исходными текстами, решающих проблемы с их сборкой и работой на системах RISC-V. В перспективе планируется перенос подготовленных патчей в основной состав репозиториев Arch Linux и добавление riscv64 (riscv64gc) в число поддерживаемый в Arch Linux альтернативных архитектур.

Порт развивается для систем, основанных на ядре RV64GC и поддерживающих ABI lp64d, таких как платы HiFive Unmatched, HiFive Unleashed, StarFive VisionFive v1/v2 и PolarFire SoC Icicle Kit. Отдельно поставляется экспериментальный пакет linux-sophgo, позволяющий использовать Arch Linux на плате Milk-V Pioneer (SG2042). Для экспериментов можно использовать порт в эмуляторе RISC-V на базе QEMU. RISC-V предоставляет открытую и гибкую систему машинных инструкций, позволяющую создавать микропроцессоры для произвольных областей применения, не требуя при этом отчислений и не налагая условий на использование. RISC-V позволяет создавать полностью открытые SoC и процессоры. В настоящее время на базе спецификации RISC-V разными компаниями и сообществами под различными свободными лицензиями (BSD, MIT, Apache 2.0) развивается несколько десятков вариантов ядер микропроцессоров, более сотни SoC и уже производимых чипов. Поддержка RISC-V присутствует начиная с выпусков Glibc 2.27, binutils 2.30, gcc 7 и ядра Linux 4.15.

| ||

|

Обсуждение (48 +17) |

Тип: К сведению |

| ||

| · | 18.05 | Выпуск Phosh 0.39, GNOME-окружения для смартфонов (40 +7) |

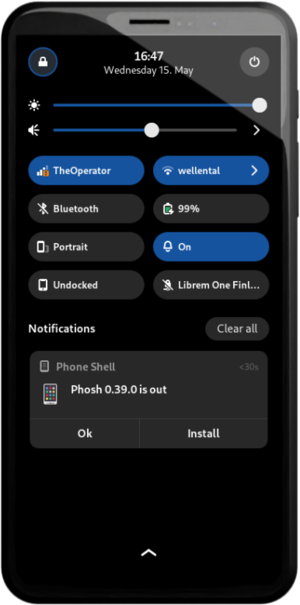

Опубликован релиз Phosh 0.39, экранной оболочки для мобильных устройств, основанной на технологиях GNOME и библиотеке GTK. Окружение изначально развивалось компанией Purism в качестве аналога GNOME Shell для смартфона Librem 5, но затем вошло в число неофициальных проектов GNOME и используется в postmarketOS, Mobian, некоторых прошивках для устройств Pine64 и редакции Fedora для смартфонов. Phosh использует композитный сервер Phoc, работающий поверх Wayland, а также собственную экранную клавиатуру squeekboard. Наработки проекта распространяются под лицензией GPLv3+.

| ||

|

Обсуждение (40 +7) |

Тип: Программы |

| ||

| · | 18.05 | Выпуск 7-Zip 24.05 (145 +28) |

|

Игорь Павлов анонсировал значительную версию архиватора 7-Zip 24.05. Код проекта написан на языке C++ и распространяется под лицензией LGPL. Для загрузки доступны готовые сборки для Windows и Linux для архитектур i686, x86-64 и ARM 32/64. К сожалению в большинстве дистрибутивов по-прежнему поставляется устаревший p7zip возрастом более 7 лет. Вероятно по причине того, что код 7z зависит от проекта ASMC, который больше нигде не используется.

В новой версии:

| ||

| · | 18.05 | Выпуск мобильной платформы /e/OS 2.0, развиваемой создателем Mandrake Linux (7 +8) |

|

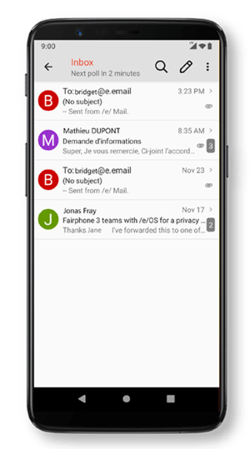

Доступен выпуск мобильной платформы /e/OS 2.0, нацеленной на сохранение конфиденциальности пользовательских данных. Платформа основана Гаэлем Дювалем (Gaël Duval), создателем дистрибутива Mandrake Linux. Проект предоставляет прошивки для многих популярных моделей смартфонов, а также под брендами Murena One, Murena 2, Murena Fairphone 4/5, Murena Teracube 2e и Murena Pixel 5 предлагает редакции смартфонов OnePlus, Fairphone, Teracube и Pixel с предустановленной прошивкой /e/OS. Платформой поддерживается 250 смартфонов.

Прошивка /e/OS развивается как ответвление от платформы Android (используются наработки LineageOS), избавленное от привязки к сервисам и инфраструктуре Google, что позволяет с одной стороны сохранить совместимость с Android-приложениями и упростить поддержку оборудования, а с другой стороны блокировать передачу телеметрии на серверы Google и обеспечить высокий уровень конфиденциальности. Блокируется и неявная отправка информации, например, обращение к серверам Google при проверке доступности сети, резолвинге DNS и определении точного времени. Для взаимодействия с сервисами Google предустановлен пакет microG, который позволяет обойтись без установки проприетарных компонентов и предлагает вместо сервисов Google независимые аналоги. Например, для определения местоположения по Wi-Fi и базовым станциям (без GPS) задействована прослойка UnifiedNlp, способная работать через OpenWlanMap, Mozilla Location Service, openBmap, OpenCellID, lacells.db и другие альтернативные сервисы. Вместо поисковой системы Google предлагается собственный метапоисковый сервис на основе форка движка Searx, обеспечивающий анонимность отправляемых запросов. Для синхронизации точного времени вместо Google NTP используется NTP Pool Project, а вместо DNS-серверов Google (8.8.8.8) - DNS-серверы текущего провайдера. В web-браузере по умолчанию включён блокировщик рекламы и скриптов для отслеживания перемещений. Для синхронизации файлов и данных приложений разработан собственный сервис, который может работать c инфраструктурой на базе NextCloud. Серверные компоненты основаны на открытом ПО и доступны для установки на подконтрольных пользователю системах. Интерфейс пользователя существенно переработан и включает собственное окружение для запуска приложений BlissLauncher, улучшенную систему уведомлений, новый экран блокировки и иное стилевое оформление. В BlissLauncher задействован специально разработанный для проекта набор автоматически масштабируемых пиктограмм и подборка виджетов (например, виджет для показа прогноза погоды). Проектом также развивается собственный менеджер аутентификации, позволяющий использовать для всех сервисов единую учётную запись (user@murena.io), регистрируемую в процессе первой установки. Учётную запись можно использовать для получения доступа к своему окружению через Web или на других устройствах. В облаке Murena Cloud бесплатно предоставляется 1ГБ для хранения своих данных, синхронизации приложений и резервных копий. По умолчанию в состав входят такие приложения, как почтовый клиент (K9-mail), web-браузер (Bromite, ответвление от Chromium), программа для работы с камерой (OpenCamera), программа для отправки мгновенных сообщений (qksms), система для ведения заметок (nextcloud-notes), PDF-просмотрщик (MJ PDF), планировщик (opentasks), программа для работы с картами (Magic Earth), галерея фотографий (gallery3d), файловый менеджер (DocumentsUI). Основные изменения в /e/OS 2.0:

| ||

|

Обсуждение (7 +8) |

Тип: Программы |

| ||

| · | 18.05 | Выпуск Wine 9.9 и Wine staging 9.9 (18 +11) |

|

Состоялся экспериментальный выпуск открытой реализации Win32 API - Wine 9.9. С момента выпуска 9.8 было закрыто 38 отчётов об ошибках и внесено 246 изменений.

Наиболее важные изменения:

Кроме того, сформирован выпуск проекта Wine Staging 9.9, предоставляющего расширенные сборки Wine, включающие не полностью готовые или рискованные патчи, пока непригодные для принятия в основную ветку Wine. По сравнению с Wine в Wine Staging предоставляется 427 дополнительных патчей. В новом выпуске Wine Staging осуществлена синхронизация с кодовой базой Wine 9.9 и vkd3d. В новой версии обновлены патчи vkd3d-latest (интеграция последней версии vkd3d) и ntdll-Junction_Points (реализует возможности, необходимые в инсталляторах MS Office 365 и NET Framework 4.0).

| ||

|

Обсуждение (18 +11) |

Тип: Программы |

| ||

| · | 17.05 | Проект OpenSSH разделяет sshd на несколько исполняемых файлов (67 +19) |

|

Разработчики OpenSSH начали разделение sshd на несколько отдельных исполняемых файлов. Первым шагом стало добавление в кодовую базу OpenSSH изменения, выделяющего из sshd процесс sshd-session, выполняющий задачи, связанные с обработкой сеансов. В процессе sshd оставлены функции, отвечающие за приём сетевых соединений, проверку конфигурации, загрузку хостовых ключей и управление запускаемыми процессами в соответствии с параметром MaxStartups. Таким образом исполняемый файл sshd теперь содержит минимальную функциональность, необходимую для приёма нового сетевого соединения и запуска sshd-session для обработки сеанса. В дальнейшем разделение функциональности на отдельные процессы планируют продолжить.

| ||

|

Обсуждение (67 +19) |

Тип: К сведению |

| ||

| · | 17.05 | Вторая бета-версия Android 15 (64 +11) |

|

Компания Google опубликовала вторую бета-версию открытой мобильной платформы Android 15. Релиз Android 15 ожидается в третьем квартале 2024 года. Для оценки новых возможностей платформы предложена программа предварительного тестирования. Сборки прошивки подготовлены для устройств Pixel 6/6a/6 Pro, Pixel 7/7a/7 Pro, Pixel 8/8 Pro, Pixel Fold и Pixel Tablet, а также для некоторых смартфонов и планшетов от компаний Honor, iQOO, Lenovo, Nothing, OnePlus, OPPO, Realme, Sharp, Tecno, vivo и Xiaomi.

Изменения в Android 15 Beta 2 по сравнению со первой бета-версией:

| ||

|

Обсуждение (64 +11) |

Тип: Программы |

| ||

| · | 17.05 | Выпуск текстового редактора Neovim 0.10 (147 +20) |

|

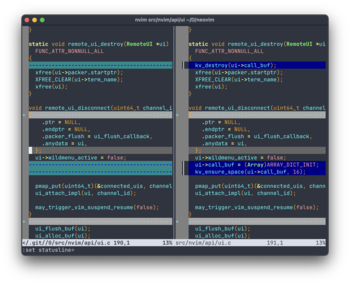

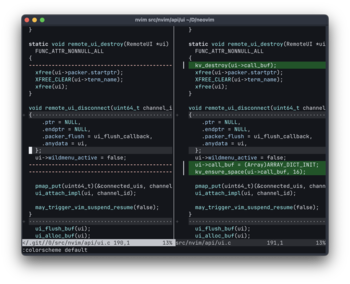

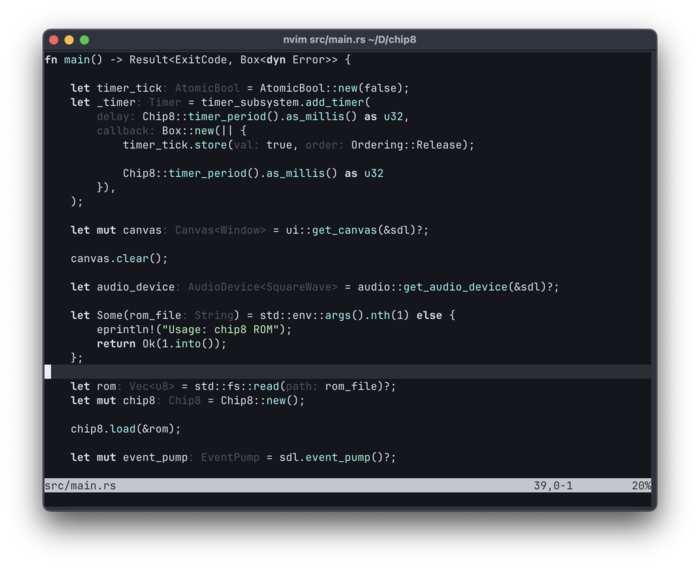

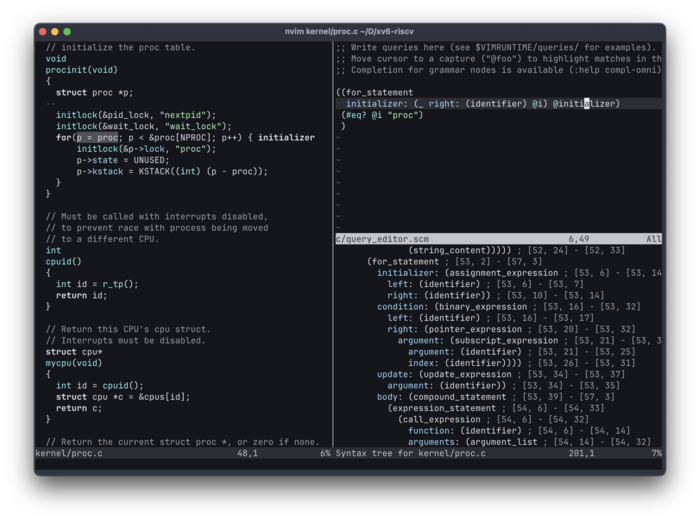

Опубликован релиз Neovim 0.10, ответвления от редактора Vim, сфокусированного на повышении расширяемости и гибкости. Проект уже более 10 лет занимается переработкой кодовой базы Vim, в результате которой вносятся изменения, упрощающие сопровождение кода, предоставляющие средства разделения труда между несколькими мэйнтейнерами, отделяющие интерфейс от базовой части (интерфейс можно менять, не трогая внутренности) и реализующие новую расширяемую архитектуру на основе плагинов. Оригинальные наработки проекта распространяются под лицензией Apache 2.0, а базовая часть под лицензией Vim. Готовые сборки подготовлены для Linux (appimage), Windows и macOS.

Из проблем Vim, побудивших к созданию Neovim, отмечается раздутая монолитная кодовая база, состоящая более чем из 300 тысяч строк кода на языке Си (C89). Во всех нюансах кодовой базы Vim разбирается всего несколько человек, а все изменения контролирует один мэйнтейнер, что затрудняет сопровождение и работу над усовершенствованием редактора. Вместо встроенного в ядро Vim кода для поддержки GUI в Neovim предлагается использовать универсальную прослойку, позволяющую создавать интерфейсы с использованием различных тулкитов. Плагины к Neovim запускаются как отдельные процессы, для взаимодействия с которыми используется формат MessagePack. Взаимодействие с плагинами производится в асинхронном режиме, без блокирования базовых компонентов редактора. Для обращения к плагину может использоваться TCP-сокет, т.е. плагин может запускаться на внешней системе. При этом Neovim остаётся обратно совместимым с Vim, продолжает поддерживать Vimscript (в качестве альтернативы предлагается Lua) и поддерживает подключения большинства штатных плагинов Vim. Расширенные возможности Neovim могут быть использованы в плагинах, построенных с использованием API, специфичного для Neovim. За время существования проекта подготовлено более тысячи специфичных плагинов, доступны биндинги для создания плагинов и реализаций интерфейсов с использованием различных языков программирования (C++, Clojure, Perl, Python, Go, Java, Lisp, Lua, Ruby) и фреймворков (Qt, ncurses, Node.js, Electron, GTK). Развивается несколько вариантов пользовательского интерфейса. GUI-надстройки во многом напоминают плагины, но, в отличие от плагинов, они инициируют вызов функций Neovim, в то время как плагины вызываются из Neovim. Среди изменений в новой версии:

| ||

|

Обсуждение (147 +20) |

Тип: Программы |

| ||

| · | 17.05 | Анонсировано открытие кода Winamp и переход к совместной разработке (318 +45) |

|

Компания Llama Group объявила о решении открыть код мультимедийного проигрывателя Winamp и перевести проект на модель совместного развития, при которой любой желающий может принять участие в разработке. Публикация кода запланирована на 24 сентября 2024 года. По неофициальной информации переход на открытую модель разработки вызван реорганизацией из-за финансовых проблем, в результате которых в прошлом году компания была вынуждена продать проект Shoutcast и уволить основную команду разработчиков, осуществлявших сопровождение классического Windows-приложения Winamp, в пользу развития одноимённого потокового web-сервиса и мобильных приложений.

Проект Winamp создан Джастином Франкелем и Дмитрием Болдыревым в 1997 году и является одним из самых долгоживущих мультимедийных проигрывателей, продолжающих активное развитие. Winamp изначально ориентирован на использование на платформе Windows и насчитывает около 83 млн пользователей. В апреле были представлены мобильные версии Winamp для платформ Android и iOS. Благодаря самобытности и гибкости в области изменения оформления интерфейса через скины, под впечатлением от Winamp создано несколько открытых клонов для Linux, таких как XMMS, XMMS2, Beep Media Player, Audacious и Qmmp.

| ||

|

Обсуждение (318 +45) |

Тип: К сведению |

| ||

| · | 16.05 | Выпуск XWayland 24.1.0, компонента для запуска X11-приложений в Wayland-окружениях (39 +12) |

|

Доступен выпуск XWayland 24.1.0, DDX-компонента (Device-Dependent X), обеспечивающего запуск X.Org Server для организации выполнения X11-приложений в окружениях на базе Wayland.

Основные изменения:

| ||

|

Обсуждение (39 +12) |

Тип: Программы |

| ||

| · | 16.05 | Выпуск дистрибутива Tails 6.3 и браузера Tor Browser 13.0.15 (9 +7) |

|

Сформирован релиз специализированного дистрибутива Tails 6.3 (The Amnesic Incognito Live System), основанного на пакетной базе Debian 12, поставляемого с рабочим столом GNOME 43 и предназначенного для анонимного выхода в сеть. Анонимный выход в Tails обеспечивается системой Tor. Все соединения, кроме трафика через сеть Tor, по умолчанию блокируются пакетным фильтром. Для хранения пользовательских данных в режиме сохранения пользовательских данных между запусками применяется шифрование. Для загрузки подготовлен iso-образ, способный работать в Live-режиме, размером 1 ГБ.

В новой версии:

В новой версии Tor Browser 13.0.15 выполнена синхронизация с кодовой базой Firefox 115.11.0 ESR, в которой устранено 7 уязвимостей. Решена проблема с удалением используемого в приватном режиме каталога IndexDB при закрытии браузера. Для проверки нового идентификатора задействован модуль HomePage. Налажено выставление фокуса на запрос аутентификации Onion-сервисов.

| ||

|

Обсуждение (9 +7) |

Тип: Программы |

| ||

| · | 16.05 | Атака SSID Confusion, позволяющая подменить сеть Wi-Fi (69 +14) |

|

Группа исследователей из Лёвенского католического университета (Бельгия), выявила архитектурную уязвимость (CVE-2023-52424) в стандарте Wi-Fi IEEE 802.11, позволяющую организовать подключение к менее защищённой беспроводной сети, вместо заслуживающей доверия сети, к которой намеревался подключиться пользователь, после чего можно организовать перехват и манипуляции трафиком. Проблема проявляется в беспроводных стеках любых операционных систем и затрагивает методы аутентификации WPA3, WEP, EAP, AMPE и FILS.

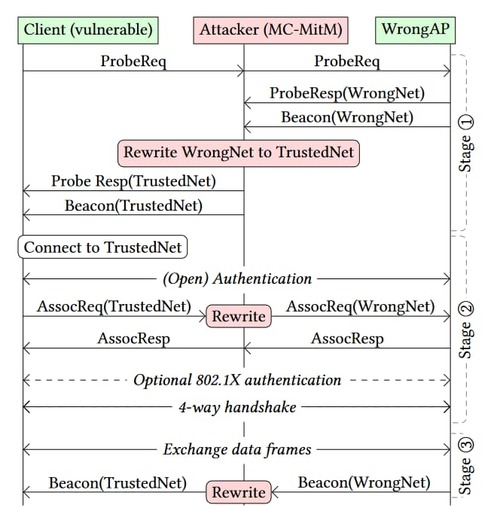

Предложенная техника атаки, которой присвоено имя SSID Confusion, позволяет обойти присутствующие в протоколе методы аутентификации точки доступа, защищающие от подмены идентификатора сети SSID и не позволяющие создавать подставные сети с именем сети, к которой подключается клиент. Причиной проблемы является определение в стандарте ситуаций, когда SSID может быть неаутентифицирован. В частности, для обозначения своего присутствия точка доступа отправляет в широковещательном режиме beacon-кадры, включающие сведения о SSID-сети. Для упрощения процесса поиска сети клиенты не аутентифицируют SSID в данных кадрах, так как предполагается, что проверка потребуется после того, как клиент решит подключиться к сети. Для успешного совершения атаки требуется, чтобы пользователь инициировал подключение к определённой беспроводной сети, а поблизости была другая беспроводная сеть с теми же параметрами подключения, что и в первой сети. Подобное практикуется, например, когда для диапазонов 2.4GHz и 5GHz создаются разные сети, одна из которых слабо защищена и уязвима для типовых атак по перехвату трафика, таких как KRACK или Frag. Проблемная конфигурация также применяется в некоторых университетских сетях, поддерживающих сервис Eduroam. Атакующий должен находиться в зоне досягаемости сигнала для того, чтобы вклиниться между пользователем и целевой сетью (MitM). Для проведения атаки злоумышленнику не требуется знать учётные данные жертвы. Атака сводится к созданию атакующим точки доступа (WrongAP на диаграмме), обеспечивающей на другом канале трансляцию обращений к менее защищенной подставной сети (WrongNet), к которой должен подключиться клиент вместо желаемой сети (TrustedNet). Точка доступа может быть создана на обычном ноутбуке и применяется для организации многоканальной MitM-атаки на жертву (MC MitM). Атака осуществляется в три этапа:

Воспользовавшись уязвимостью атакующий может вынудить клиента подключиться к менее защищённой сети, и при этом в интерфейсе будет отображаться SSID сети, к которой изначально намеревался подключиться пользователь, а не той, к которой он подключён фактически. Добившись подключения пользователя через не защищённую сеть атакующий может анализировать и вклиниваться в незашифрованные потоки трафика. При этом при использовании некоторых VPN, таких как WARP, hide.me и Windscribe, VPN не будет задействован при подключении к сетям, помеченным в настройках как заслуживающие доверия. Атака применима к протоколам беспроводной аутентификации, использующим EAP (Extensible Authentication Protocol), SAE (Simultaneous Authentication of Equals) и 802.1X, а также в опциональном режиме работы протокола WPA3, в которых SSID не используется при формировании ключа PMK (Pairwise Master Key), что делается для исключения изначально известных данных при формировании ключа с целью защиты от различных криптоатак. Протокол FILS (Fast Initial Link Setup) уязвим при использовании PMK, созданного при согласовании соединения на базе EAP. Протоколы WPA1, WPA2 и FT (Fast BSS Transition) не подвержены проблеме, так как требуют корректного SSID при согласовании соединения. Для защиты от атаки SSID Confusion на стороне точки доступа упоминается включение в стандарт 802.11 требования аутентификации SSID при подключении, что может быть реализовано через добавление SSID в функцию формирования ключа или включение SSID в число дополнительных данных, проверяемых во время согласования соединения. На стороне клиента защита может быть организована через обеспечение защиты beacon-кадров (будет применяться в WiFi 7). Создатели сетей могут предотвратить совершение атаки, отказавшись от использования общих учётных данных в сетях с разными SSID. Пользователи могут защитить себя, используя надёжные VPN при подключении через любые беспроводные сети.

| ||

|

Обсуждение (69 +14) |

Тип: Проблемы безопасности |

| ||

| Следующая страница (раньше) >> | ||